Watcher – это иcполняемый инструмент пассивного анализа для веб-приложений на основе HTTP.

Быть пассивным означает, что он не повредит производственные системы, он полностью безопасен для использования в облачных вычислениях, расшаренныъ хостингах и выделенных средах хостинга.

Он обнаруживает проблемы безопасности Web-приложений, а также проблемы с операционной конфигурацией.

Watcher обеспечивает обнаружение уязвимостей, быстрые проверки работоспособности разработчиков и аудита PCI.

Он ищет проблемы, связанные с mashups, пэйлодами (потенциальный XSS), кукисами, комментариями, заголовками HTTP, SSL, Flash, Silverlight, утечкама реферера, раскрытием информации, Unicode и т. д.

Основные характеристики:

- Пассивное обнаружение проблем безопасности, конфиденциальности и соответствия требованиям PCI в HTTP, HTML, Javascript, CSS и инфраструктурах разработки (например, ASP.NET, JavaServer)

- Работает со сложными приложениями Web 2.0, когда вы управляете веб-браузером

- Неинтрузивные, не будут вызывать алерты или повреждать производственные площадки

- Анализ и отчетность в режиме реального времени – результаты сообщаются по мере их нахождения, экспортируемые в XML, HTML и Team Foundation Server (TFS)

- Настраиваемые домены с поддержкой подстановочных знаков

- Расширяемая структура для добавления новых проверок

Watcher построен как плагин для прокси-сервера отладки HTTP Fiddler, доступного по адресу www.fiddlertool.com.

Fiddler предоставляет все богатые функциональные возможности хорошего Web / HTTP-прокси.

С помощью Fiddler вы можете захватывать весь HTTP-трафик, перехватывать и изменять, повторять запросы и многое другое.

Watcher предоставляет инфраструктуру прокси-сервера HTTP для Watcher, позволяющую интегрироваться с современными сложными Web 2.0 или богатыми интернет-приложениями.

Watcher тихо работает в фоновом режиме, пока вы управляете браузером и взаимодействуете с веб-приложением.

Watcher построен на C # в качестве небольшой структуры с уже включенными проверками 30+.

Он построен так, что новые проверки могут быть легко созданы для выполнения выборочных аудитов, специфичных для ваших организационных политик, или для проведения более общих оценок безопасности.

Примеры типов проблем, которые Watcher в настоящее время определяет:

ASP.NET VIEWSTATE небезопасные конфигурации

JavaServer MyFaces ViewState без криптографической защиты

Кросс-доменные таблицы стилей и ссылок на JavaScript

Междоменные ссылки, управляемые пользователем

Пользовательские значения атрибутов, такие как href, form action и т. Д.

Пользовательские события javascript (например, onclick)

Междоменные формы POST

Небезопасные файлы cookie, которые не устанавливают HTTPOnly или безопасные флаги

Открытые переадресации, которые могут злоупотреблять спамерами и фишерами

Небезопасные параметры Flash-объекта, полезные для межсайтового скриптинга

Небезопасный Flash crossdomain.xml

Небезопасный Silverlight clientaccesspolicy.xml

Объявления Charset, которые могут ввести уязвимость (не UTF-8)

Опасное переключение контекста между HTTP и HTTPS

Недостаточное использование заголовков управления кешем при использовании частных данных (например, отсутствие хранилища)

Потенциальные утечки HTTP-рефералов чувствительной пользовательской информации

Потенциальная утечка информации в параметрах URL

Комментарии к исходному коду стоят более пристального взгляда

Небезопасные протоколы аутентификации, такие как Digest и Basic

Ошибки проверки сертификата SSL

Неисправность протокола SSL (разрешение SSL v2)

Проблемы с Unicode с недопустимыми байтовыми потоками

Проверка безопасности Sharepoint

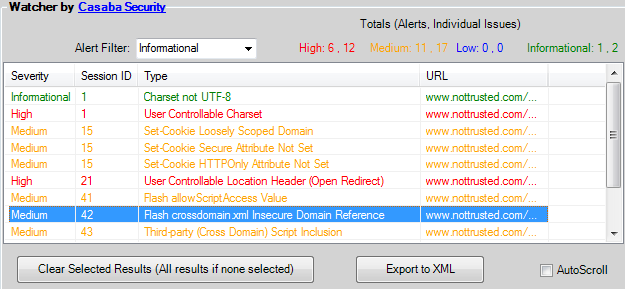

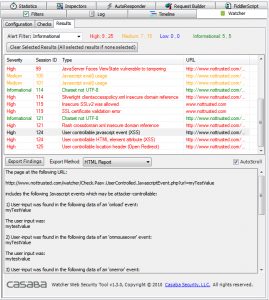

Watcher записывает результаты в ListView, который включает в себя Severity, SessionID, Title и URL.

Полный отчет можно экспортировать в файл XML.

Как установить Watcher

Примечание. На вашем компьютере должен быть установлен Fiddler. Fiddler должен запускаться как минимум один раз перед установкой Watcher.

Все, что вам нужно сделать, – запустить установщик WatcherSetup.exe или открыть .ZIP и скопировать файлы CasabaSecurity.Web.Watcher.Checks.dll и CasabaSecurity.Web.Watcher.dll в папку скриптов Fiddler.