Платформа Metasploit – наиболее используемое программное обеспечение тестирования на возможность проникновения с открытым исходным кодом.

Оно может использоваться в наступательных или защитных целях.

Платформа Metasploit доступна во многих дистрибутивах Linux, таких как Kali (backtrack по-старому).

Однако в этом учебном руководстве, программное обеспечение Metasploit будет установлено на Ubuntu 16.04 LTS.

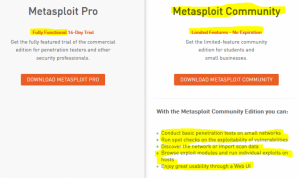

Следующее – две версии платформы Metasploit;

- Metasploit Pro (платный и имеет в себе полный функционал)

- Metasploit Community (свободная и ограниченная функциональность)

Установка Metasploit

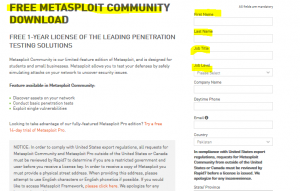

Необходимо зарегистрироваться на веб-сайте Rapid7, чтобы загрузить инсталлятор Metasploit. Сначала вы должны загрузить версию Metasploit Community.

Заполнитесь следующий регистрационный бланк, чтобы загрузить инсталлятор и получить лицензию на 1 год и введите предоставленный почтовый id.

Загрузите установщик Metasploit для желаемой операционной системы.

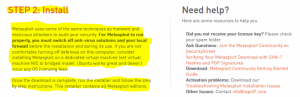

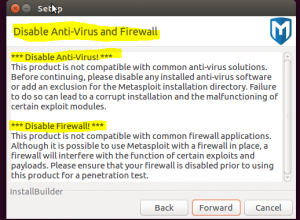

Перед установкой и во время ее использования, выключите антивирусные решения и локальный брандмауэр, чтобы запустить Metasploit правильно.

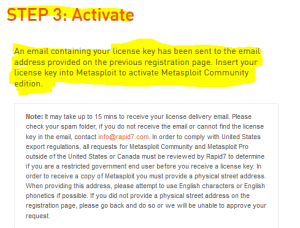

И последний шаг – активация Metasploit, используя ключ лицензии.

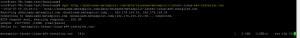

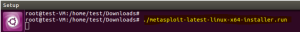

Также можно загрузить установщик, с помощью команды wget:

# wget http://downloads.metasploit.com/data/releases/metasploit-latest-linux-x64-installer.run

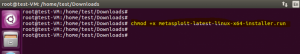

Добавим права для выполнения скрипта:

# chmod +x metasploit-latest-linux-x64-installer.run

Теперь запустите скрипт на выполнение:

# ./metasploit-latest-linux-x64-installer.run

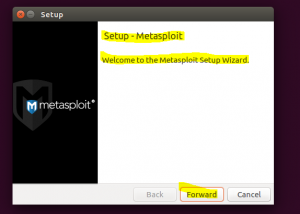

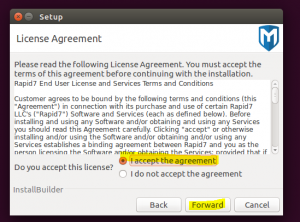

Скрипт вызовет мастера установки:

Выберите пункт accept the agreement и нажмите на Forward.

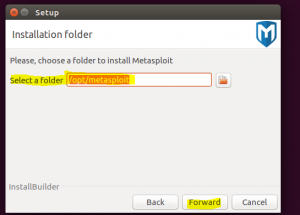

Выберите каталог установки:

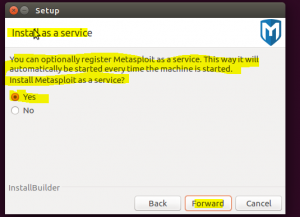

Установите Metasploit как службу:

Отключите Антивирус и фаерволл:

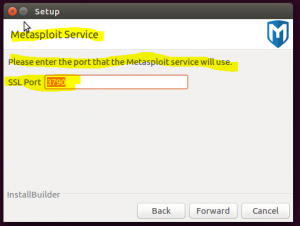

Значение порта по умолчанию ssl службы Metasploit 3790.

Однако он может быть изменен пользователем во время процесса установки.

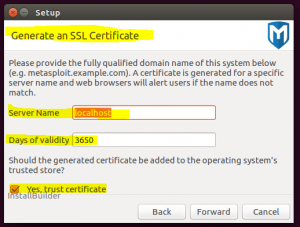

Сгенерируйте ssl сертификат, как показано ниже:

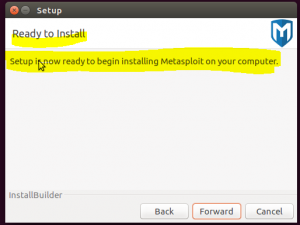

Теперь Metasploit готов к установке:

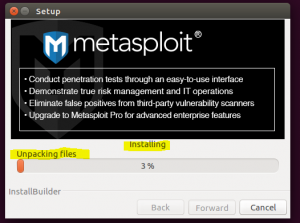

Процесс установки показан ниже:

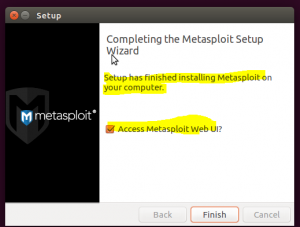

После окончания установки нажмите Finish:

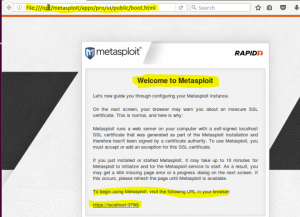

Откроется страница приветствия в браузере:

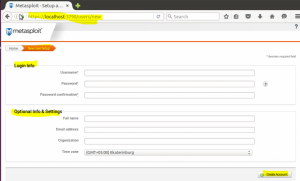

Как показано на скриншоте, чтобы использовать metasploit перейдите на адресу https://localhost:3790/

Теперь необходимо создать пользователя для входа в вэб-интерфейс:

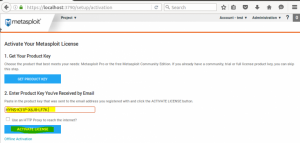

Следующие данные показывают, что ключ продукта введен, чтобы активировать программное обеспечение:

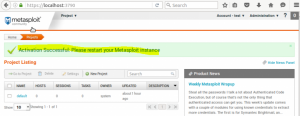

Следующий скрин показывает, что продукт активирован и необходим выполнить перезапуск:

Использование Metasploit

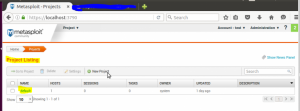

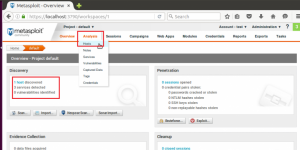

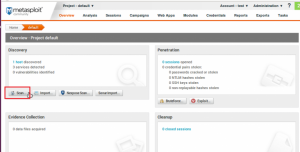

Как показано в следующем фрагменте, первый проект, создаваемый в веб-интерфейсе Metasploit, является значением по умолчанию.

Нажмите на имя проекта, чтобы посмотреть дополнительные опции:

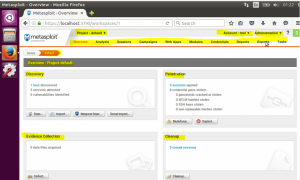

Следующие данные показывают функцию сканирования инструмента Metasploit, чтобы обнаружить узлы в сети.

Nmap объединен со структурой Metasploit. Прогресс просмотра Nmap показывают ниже:

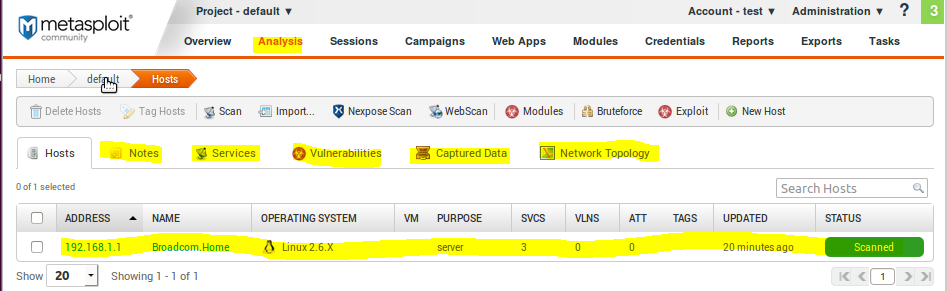

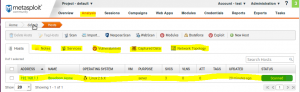

Щелкните по опции Host в соответствующим меню Analysis, чтобы просмотреть результат сканирования.

Детали сканирование показаны ниже:

Три службы (dns, http и telnet) открыты на dsl маршрутизаторе, и никаких уязвимостей не найдено.