Поиск по запросу: meterpreter

Kage (ka-geh) – это инструмент, вдохновленный AhMyth, разработанный для Metasploit RPC Server для взаимодействия с сеансами meterpreter и создания

Описание Это полноценный необнаруживаемый RAT-код на Python, который может обойти почти все антивирусы и открыть бэкдор внутри любой машины Windows, которая

С каждым днем количество кибер-атак увеличивается. Злоумышленники используют новые методы для получения контроля над нашими системами. Теперь злоумышленники

Кибератаки попадают в заголовки новостей каждый день. Пути, используемые преступниками, обширны, иногда сложны и скрытны, что является явным признаком

Не так давно мы уже затрагивали тему начальных шагов а расследованиях компьютерных инцидентов с использованием образа диска и FTK imager.

Как использовать reverse shell в Metasploit Существует два популярных типа shell, это соответственно bind и reverse. Bind shell – открывает новую

Acunetix – это не просто сканер веб-уязвимостей. При развертывании в среде docker, всего одним человеком с одним компьютером, это комплексное решение

Как удалить записи событий системных журналах Один из неменее важных аспектов во время тестирования на проникновение – это убедиться, что в системе

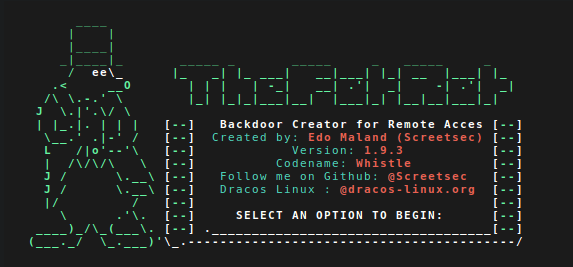

Thefatrat – массивный инструмент, позволяющий обойти большинство антивирусных программ. Простой инструмент для создания бэкдора для обхода AV и легкий

👨⚕️️ Тестирование на проникновение Windows с использованием Microsoft Office DDE Exploit (MACROLESS)

Эксплуатация DDE также была известна как динамический обмен данными, она позволяет передавать данные между приложениями без какого-либо взаимодействия