Мы рады сообщить об этом крупном выпуске инструмента аудита Lynis.

Несколько существенных изменений были внесены в основные функции Lynis.

Эти изменения являются следующим улучшением, которое они сделали.

Существует риск нарушения существующей конфигурации.

Lynis – это инструмент аудита безопасности с открытым исходным кодом.

Используется системными администраторами, специалистами по безопасности и аудиторами для оценки защиты системы Linux и UNIX.

Он работает на самом хосте, поэтому он выполняет более обширные проверки безопасности, чем сканеры уязвимостей.

Поддерживаемые операционные системы

Инструмент практически не имеет зависимостей, поэтому он работает практически со всеми системами и версиями на базе Unix, в том числе:

- AIX

- FreeBSD

- HP-UX

- Linux

- Mac OS

- NetBSD

- OpenBSD

- Solaris

- и другие

Он работает даже на таких системах, как Raspberry Pi и несколько устройств хранения данных!

Установка необязательна

Lynis легкий и простой в использовании.

Установка является необязательной: просто скопируйте ее в систему и используйте «./lynis audit system», чтобы запустить проверку безопасности.

Он написан в сценарии оболочки и выпущен как ПО с открытым исходным кодом (GPL).

Как он работает

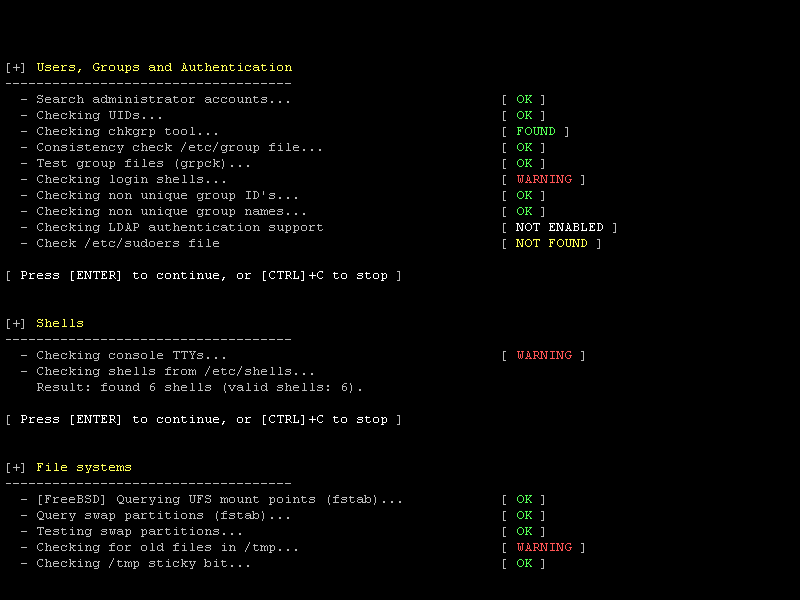

Lynis выполняет сотни отдельных тестов, чтобы определить состояние безопасности системы.

Сама проверка безопасности состоит в выполнении набора шагов от инициализации программы до отчета.

Шаги

- Определить операционную систему

- Поиск доступных инструментов и утилит

- Проверьте обновление Lynis

- Запуск тестов из включенных плагинов

- Запуск тестов безопасности для каждой категории

- Состояние отчета проверки безопасности

Помимо данных, отображаемых на экране, все технические данные о сканировании хранятся в файле журнала.

Любые результаты (предупреждения, предложения, сбор данных) хранятся в файле отчета.

Оппортунистическое сканирование

Сканирование Lynis является оппортунистическим: оно использует то, что может найти.

Например, если он видит, что вы используете Apache, он выполнит начальный раунд тестов, связанных с Apache.

Когда во время сканирования Apache он также обнаруживает конфигурацию SSL / TLS, он будет выполнять дополнительные шаги аудита.

При этом он будет собирать обнаруженные сертификаты, чтобы впоследствии их можно было отсканировать.

Углубленное сканирование безопасности

Выполняя оппортунистическое сканирование, инструмент может работать практически без зависимостей.

Чем больше он найдет, тем глубже будет аудит.

Другими словами, Lynis всегда будет выполнять сканирование, настроенное для вашей системы. Никакой аудит не будет таким же!

Случаи использования

Поскольку Lynis является гибким, он используется для различных целей. Типичные варианты использования Lynis включают:

- Аудит безопасности

- Тестирование соответствия (например, PCI, HIPAA, SOx)

- Обнаружение уязвимостей и сканирование

- Улучшение системы

Ресурсы, используемые для тестирования

Многие другие инструменты используют одни и те же файлы данных для выполнения тестов.

Поскольку Lynis не ограничивается несколькими распространенными дистрибутивами Linux, он использует тесты из стандартов и многие пользовательские, которые не найдены ни в одном другом инструменте.

- лучшие практики

- CIS

- NIST

- NSA

- OpenSCAP data

- Руководства и рекомендации поставщиков (например, Debian Gentoo, Red Hat)

Плагины позволяют инструменту выполнять дополнительные тесты.

Их можно рассматривать как расширение (или дополнение) к Lynis, улучшая его функциональность.

Одним из примеров является плагин проверки соответствия, который выполняет конкретные тесты, применимые только к некоторому стандарту.

Изменения

## Lynis 2.6.6 ### Improvements * New format of changelog (https://keepachangelog.com/en/1.0.0/) * KRNL-5830 - improved log text about running kernel version ### Fixed * Under some condition no hostid2 value was reported * Solved 'extra operand' issue with tr command