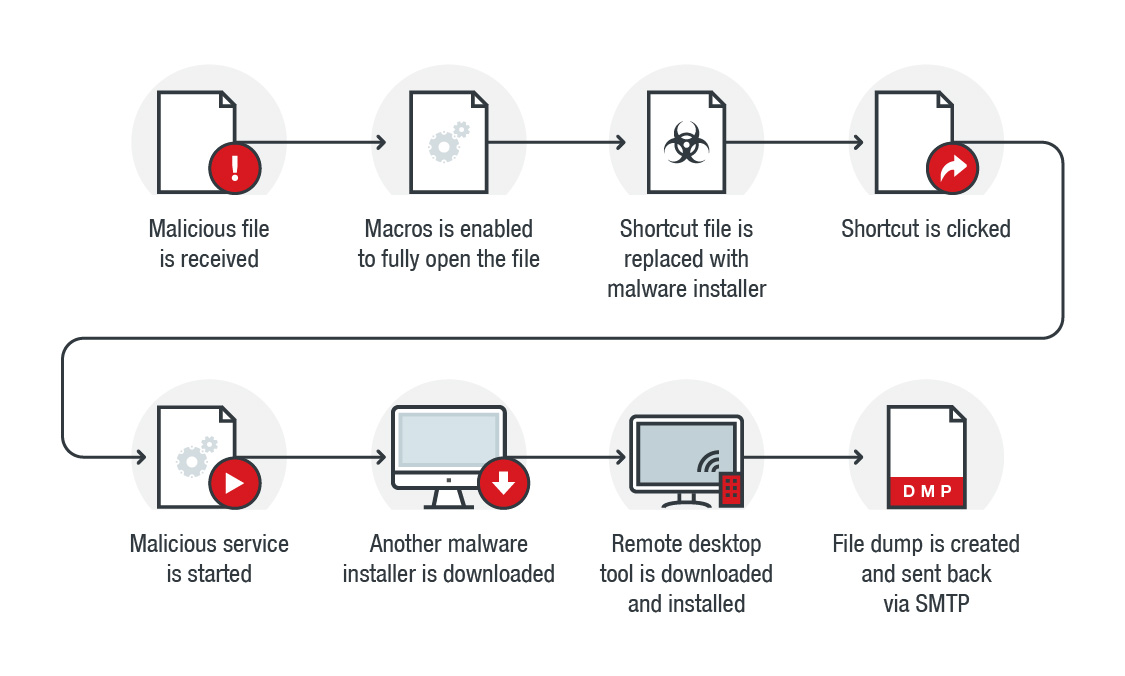

Эта атака предполагает использование макросов и вредоносных документов.

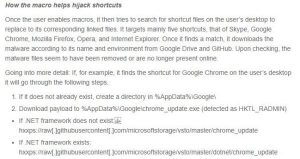

В исследовании, которое было выполнено Trend Micro, стало ясно, что макрос, который скрыт в документе, будет искать ярлыки на рабочем столе, и он заменит ярлык вредоносными адресами.

Когда пользователь нажимает на одну из ярлыков, пользователь будет перенаправлен на загрузку дополнительных вредоносных программ на устройство.

Ярлыки, которые являются целями атаки:

- Skype

- Google Chrome

- Mozilla Firefox

- Opera

- Internet Explorer

Решения и смягчение

Это вредоносное ПО, от использования его макроса до его установки, демонстрирует очень необычное поведение и, вероятно, все еще находится в разработке.

Мы считаем, что вредоносное ПО не широко распространено и до сих пор было всего несколько жертв.

Тем не менее, важно знать об этом вредоносном ПО и методе атаки, поскольку новые и улучшенные версии могут быть в работе.

Microsoft по умолчанию отключает макросы, так как они знают, как злоумышленники используют встроенные коды.

Получение знакомства с настройками макроса системы может помочь пользователям наилучшим образом использовать макрос при фильтрации атак с использованием кода, но обычно рекомендуется избегать загрузки и включения макроса для документов из новых или неизвестных источников.

Вы можете ознакомиться с этой атакой более детально : https://blog.trendmicro.com/trendlabs-security-intelligence/malicious-macro-hijacks-desktop-shortcuts-to-deliver-backdoor/