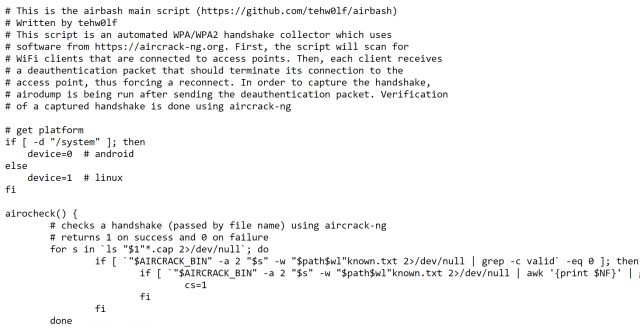

Airbash – полностью совместимый с POSIX полностью автоматизированный скрипт захвата рукопожатия PSA PSK, предназначенный для тестирования проникновения. Он совместим с Bash и Android Shell (проверен на Kali Linux и Cyanogenmod 10.2) и использует aircrack-ng для сканирования клиентов, которые в настоящее время подключены к точкам доступа (AP).

Airbash – Полностью автоматизированный скрипт захвата рукопожатия PSA

Затем эти клиенты деаутентифицированы, чтобы зафиксировать рукопожатие при попытке повторно подключиться к точке доступа.

Проверка захваченного рукопожатия выполняется с использованием aircrack-ng.

Если одно или несколько рукопожатий захватываются, они вводятся в базу данных SQLite3 вместе со временем захвата и текущими данными GPS (если они правильно настроены).

После захвата база данных может быть протестирована для уязвимых моделей маршрутизаторов, используя crackdefault.sh.

Он будет искать записи, которые соответствуют реализованным модулям, которые в настоящее время включают алгоритмы для вычисления ключей по умолчанию для Speedport 500-700 series, Thomson / SpeedTouch и UPC 7 цифр (UPC1234567).

Вычисление ключей PSK по умолчанию WPA

После захвата нового рукопожатия база данных может быть запрошена для уязвимых моделей маршрутизаторов.

Если применяется модуль, используются стандартные ключи для этой серии маршрутизаторов и используются в качестве входных данных для aircrack-ng, чтобы попытаться восстановить кодовую фразу.

Airbash WPA PSK Использование инструмента захвата рукопожатия

Запуск install.sh создаст базу данных, подготовит структуру папок и создаст ссылки на оба сценария, которые можно перенести в каталог, который находится на $ PATH, чтобы разрешить выполнение из любого места.

После установки вам может потребоваться вручную настроить INTERFACE по строке 46 в airba.sh. Впоследствии это будет определено автоматически, но на данный момент по умолчанию установлено значение wlan0, чтобы разрешить совместимость с блоком на bcmon на Android.

– ./airba.sh запускает скрипт, автоматически сканирует и атакует цели, которые не найдены в базе данных.

– ./crackdefault.sh пытается разбить известные алгоритмы ключевых слов по умолчанию.

Чтобы просмотреть содержимое базы данных, запустите sqlite3 .db.sqlite3 «SELECT * FROM hs» в главном каталоге.

Вы можете скачать Airbash здесь:

¯\_(ツ)_/¯

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.