JSHielder – это инструмент с открытым исходным кодом, разработанный для поддержки администраторов ИБ, и разработчиков кто защищают Linux-серверы, в которых они будут развертывать любое веб-приложение или службы.

Этот инструмент автоматизирует процесс установки всех необходимых пакетов для размещения веб-приложения и упрощения сервера Linux с небольшим взаимодействием с пользователем.

Недавно добавленный скрипт следует руководству CIS Benchmark, чтобы установить безопасную конфигурацию для систем Linux.

Этот инструмент представляет собой скрипт Bash, который автоматически защищает безопасность Linux cервера, и выполняет следующие шаги:

◾Конфигурирует имя хоста

◾Рекомендует часовой пояс

◾Обновляет всю систему

◾Создает нового пользователя Admin, чтобы вы могли безопасно управлять своим сервером, не требуя удаленных подключений с помощью root.

◾Позволяет пользователю создавать защищенные ключи RSA, чтобы удаленный доступ к вашему серверу был выполнен исключительно с вашего локального компьютера и без обычного пароля

◾конфигурирует, оптимизирует и защищает SSH-сервер (некоторые настройки после CIS Benchmark Ubuntu 16.04)

◾Конфигурирует правила IPTABLES для защиты сервера от общих атак

◾ Защищает сервер от атак Brute Force, устанавливая конфигурацию fail2ban

◾Stop Portscans путем блокировки вторжения IP через IPTABLES с использованием portsentry

◾Установить, настроить и оптимизировать MySQL

◾Установить веб-сервер Apache

◾Установить, настроить и защитить PHP

◾Убедитесь в Apache через конфигурационный файл и с установкой модулей ModSecurity, ModEvasive, Qos и SpamHaus

◾Инвесты RootKit Hunter

◾Зазывает файлы конфигурации Root Home и Grub

◾ Включает Unhide, чтобы помочь обнаружить вредоносные скрытые процессы

◾Installs Tiger, система аудита безопасности и предотвращения вторжений

◾ Ограничить доступ к файлам конфигурации Apache

◾Сравнимые компиляторы

◾Создает ежедневное задание Cron для обновления системы

◾ Закрепление ядра через конфигурацию sysctl Файл (Tweaked)

Другие шаги усиления

◾Добавленная установка PHP Suhosin для защиты PHP-кода и ядра для известных и неизвестных недостатков (удалено на Ubuntu 16.04)

◾Использование функции для настройки выполнения кода

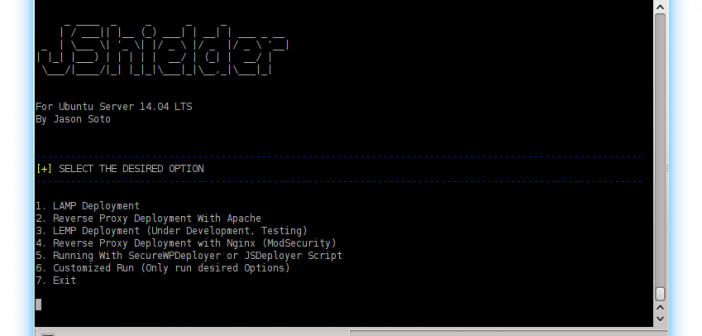

◾ Меню выбора дисторов

◾ Меню выбора функции

◾ Меню выбора занятости (LAMP, LEMP, Обратный прокси)

◾Добавление LEMP с помощью ModSecurity

◾Добавленная папка / tmp Упрочнение

◾Добавленная установка PSAD IDS

◾Добавленный учет процесса

◾Добавлено автоматическое обновление

◾Добавлено MOTD и баннеры для несанкционированного доступа

◾ Дисковая поддержка USB для повышения безопасности (дополнительно)

◾ Ограничение по умолчанию UMASK

◾Дополнительные шаги упрочнения

◾Auditd install

◾Sysstat install

Установка ◾ArpWatch

◾ Остановившиеся шаги после CIS Benchmark

◾Обеспечивает Cron

◾ Неразрешенные файловые системы и нестандартные сетевые протоколы

◾ Конфигурирование правил аудита по следующему эталону CIS (Ubuntu 16.04)

◾Автоматизирует процесс установки пароля загрузчика GRUB

◾Загружает настройки загрузки

◾ Устанавливает безопасные разрешения файлов для критически важных системных файлов

◾Специальное усиление скрипта по руководству Benchmark CIS https://www.cisecurity.org/benchmark/ubuntu_linux/(Ubuntu 16.04)

Как запустить инструмент

# ./jshielder.sh

Как пользователь root

Доступные дистрибутивы

- Ubuntu Server 14.04LTS

- Ubuntu Server 16.04LTS

После окончательной версии Ubuntu 18.04LTS не будет поддерживать Jshielder для Ubuntu 14.04.

Будет сосредоточено внимание на последних двух основных выпусках LTS

◾v2.3 Больще усилененных шагов После некоторых тестов в CIS для LAMP Deployer

◾v2.2.1 Убрана установка suhosing на Ubuntu 16.04, Исправлена конфигурация MySQL, функция загрузки загрузчика GRUB, IP-адрес сервера теперь получает через ip-маршрут, чтобы не полагаться на именование интерфейса

◾v2.2 Добавлен новый вариант усиления после руководства CIS Benchmark

◾v2.1 Упорядоченная конфигурация SSH, измененная конфигурация безопасности ядра, исправлены правила iptables, которые не загружаются при загрузке. Добавлено auditd, sysstat, установка arpwatch.

◾v2.0 Дополнительные параметры развертывания, меню выбора, установка PHP Suhosin, код Cleaner,

◾v1.0 – Новый кодРазработано Джейсоном Сотоhttps://github.com/jsitech

Twitter = @JsiTech