Metasploit был создан H. D. Moore в 2003 году в качестве переносного сетевого инструмента с использованием Perl.

К 2007 году Metasploit Framework была полностью переписана на Ruby.

2 октября 21 октября 2009 года проект Metasploit объявил, что он был приобретен Rapid7 – охранной компанией, которая предоставляет унифицированные решения для управления уязвимостями.

Появившаяся позиция Metasploit в качестве основы развития экс-де-факто привела к выпуску советов по уязвимостям программного обеспечения, часто сопровождаемых сторонним модулем эксплойтов Metasploit, который подчеркивает эксплуатационную эффективность, риск и исправление этой конкретной ошибки.

Metasploit 3.0 начал включать инструменты fuzzing, используемые для обнаружения уязвимостей программного обеспечения, а не просто эксплойты для известных ошибок.

Этот проспект можно увидеть с интеграцией набора инструментов lorcon wireless (802.11) в Metasploit 3.0 в ноябре 2006 года.

Metasploit 4.0 был выпущен в августе 2011 года.

В этом руководстве мы рассмотрим наиболее важную часть использования Metasploit, как искать эксплойты внутри!

searchsploit

Сколькие из вас используют searchsploit в Kali Linux?

Это хороший инструмент, который часто обновляет и загружает эксплойты.

Я использую его довольно широко вместе с MetaSploit.

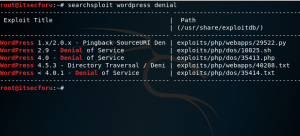

Используйте searchsploit для поиска конкретных эксплойтов.

Вы можете использовать его следующим образом:

# searchsploit wordpress denial ---------------------------------------------|---------------------------------- Description | Path ---------------------------------------------|---------------------------------- WordPress <=4.0 Denial of Service Exploit | /php/webapps/35413.php Wordpress < 4.0.1 - Denial of Service | /php/webapps/35414.txt ---------------------------------------------|----------------------------------

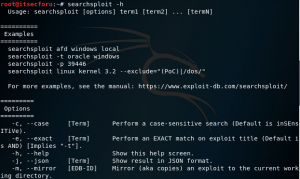

На всякий случай, если вы хотите найти что-то еще, используете аргумент -h и отобразите меню справки.

Теперь вы можете помочь себе найти больше уязвимостей.

</span></span> # searchsploit -h Usage : searchsploit [OPTIONS] term1 [term2] ... [termN] Example: searchsploit oracle windows local ========= OPTIONS ========= -c - Perform case-sensitive searches; by default, searches will try to be greedy -v - By setting verbose output, description lines are allowed to overflow their columns -h, --help - Show help screen NOTES: - Use any number of search terms you would like (minimum: 1) - Search terms are not case sensitive, and order is irrelevant