Защитите себя во время взлома в операционной системе Kali Linux.

Это как для хакеров White Hat, так и для Black Hat Hacker.

Лучше всего сначала защитить свою личность и оставаться в безопасности!

Для этого урока мы будем использовать операционную систему Kali Linux или BackTrack.

Если у вас нет Kali Linux, загрузите здесь:

http://www.kali.org/downloads/

Если вам нужна сжатая версия для Kali Linux загрузите отсюда:

http://www.kalidownload.com/kali-linux-compressed-download/

Если вы взломали WAN, вы должны следить за всеми способами, которые мы обсуждаем здесь.

Если вы работаете в локальной сети, вы должны защищать своего поставщика MAC и адрес Mac для лучшей конфиденциальности!

Изменение (подмена) вашего MAC-адреса

В этом случае мы используем сетевой адаптер wlan0 для взлома. Замените «wlan0» на сетевой адаптер.

Взлом в интернете:

Откройте терминал и введите:

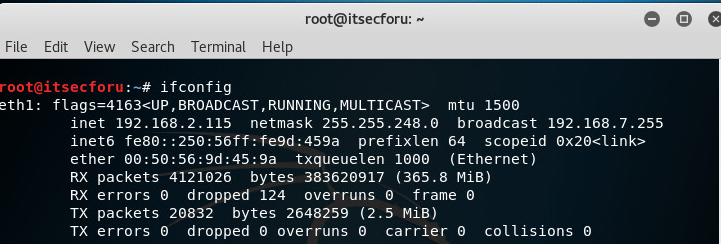

чтобы проверить своей сетевой адаптер , в нашем примере wlan0

# ifconfig

# ifconfig wlan0 down

Вы можете использовать любой мак адрес, какой захотите

# macchanger -m 00:11:22:33:44:55

# ifconfig wlan0 up

Установите Tor & Proxy:

# sudo apt-get install tor privoxy # sudo apt-get install vidalia polipo # sudo apt-get install gedit # sudo gedit /etc/privoxy/config

Сохраните файл с forward-socks4a / localhost:9050

# /etc/init.d/tor start && /etc/init.d/privoxy start

Теперь откройте браузер IceWeasel и измените настройки прокси-сервера:

Proxy IP: 127.0.0.1

Proxy Port: 9050

Type: Socks5

Взлом локальных сетей:

Откройте терминал и введите:

чтобы проверить своей сетевой адаптер , в нашем примере eth0

# ifconfig

# ifconfig eth0 down

Вы можете использовать любой мак адрес, какой захотите

# macchanger -m 00:11:22:33:44:55

# ifconfig eth0 up

Изменение имени хоста

Если администратор сети видит машину в своей сети с именем kali-364 или kali-linux или что-то в этом роде, он определенно знает, что что-то не так.

Чтобы этого не произошло, мы должны изменить наше имя хоста на что-то, что соответствует внутренней схеме сети.

Пример:

Если компьютеры в этой сети получили такие имена: Peter-01, Peter-02, Peter-03 .. до Peter-91, вы можете выбрать имя хоста, такое как «Peter-92», чтобы оставаться незамеченным.

# gedit hostname # gedit hosts # sudo reboot

Закрытие портов

Многие сетевые администраторы и IDS бнаруживают, что Linux-машины автоматически вызывают открытые порты, такие как 22 для SSH.

Чтобы проверить открытые порты, откройте терминал и введите:

# nmap 127.0.0.1

Теперь проверьте свои открытые порты и закройте их.

Вы можете закрыть порты, остановив службу.

Пример Порт 22:

# service ssh stop

Пример Порт 80:

# service apache2 stop

Если мы хотим быть незамеченными, мы также должны отключить запрос ping.

После этого ваш сервер Kali Linux больше не отвечает на запросы ping.

Откройте терминал и введите

#echo 1> / proc / sys / net / ipv4 / icmp_echo_ignore_all

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.