BitCracker является первым инструментом с открытым исходным кодом для взлома паролей BitLocker.

BitLocker – это функция шифрования диска, доступная в последних версиях Windows (Vista, 7, 8.1 и 10) Pro и Enterprise.

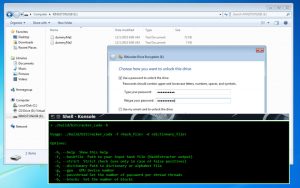

BitCracker – это инструмент для взлома паролей с mono-GPU для блоков памяти, зашифрованных с помощью режима проверки подлинности пароля BitLocker (см. Рисунок ниже).

Требования

Для реализации CUDA вам нужно, по крайней мере, CUDA 7.5 и графический процессор NVIDIA с минимальным значением cc3.5.

How To

Используйте скрипт build.sh для создания 3 исполняемых файлов:

хэш-экстрактор

Версия CUDA для BitCracker

Версия BitCracker OpenCL

Исполняемые файлы хранятся в каталоге сборки.

Перед началом атаки вам нужно запустить bitcracker_hash, чтобы извлечь хэш из зашифрованного блока памяти.

# ./build/bitcracker_hash -h Usage: ./build/bitcracker_hash -i Encrypted memory unit -o ;output file Options: -h, --help Show this help -i, --image Path of memory unit encrypted with BitLocker -o, --outfile Output file

Выделенный хеш полностью совместим с форматом John The Ripper.

Затем вы можете использовать выходной хэш-файл для запуска атаки BitCracker.

#./build/bitcracker_cuda -h Usage: ./build/bitcracker_cuda -f hash_file; -d dictionary_file; Options: -h, --help Show this help -f, --hashfile Path to your input hash file (HashExtractor output) -s, --strict Strict check (use only in case of false positives) -d, --dictionary Path to dictionary or alphabet file -g, --gpu GPU device number -t, --passthread Set the number of password per thread threads -b, --blocks Set the number of blocks

Примечание.

В случае ложных срабатываний вы можете использовать опцию -s, которая является более ограничительной проверкой правильности конечного результата.

Несмотря на то, что эта проверка проверена эмпирически, и она работает с изображениями этого репо, зашифрованными с помощью Windows 7, 8.1 и 10, мы не можем гарантировать, что оно не приведет к ложным результатам.

Используйте параметр -s, только если BitCracker возвращает несколько ложных срабатываний.

В сценарии run_test.sh имеется несколько примеров атак с использованием зашифрованных изображений, предоставленных в этом репо:

imgWin7: блок памяти, зашифрованный с помощью BitLocker, с использованием операционной системы Windows 7 Enteprise

imgWin8: блок памяти, зашифрованный с помощью BitLocker, с операционной системой Windows 8 Enteprise

imgWin10Compatible.vhd: блок памяти, зашифрованный с помощью BitLocker (совместимый режим) с использованием операционной системы Windows 10 Enteprise,

imgWin10NonCompatible.vhd: блок памяти, зашифрованный с помощью BitLocker (режим совместимости с NON) с использованием операционной системы Windows 10 Enteprise,

imgWin10CompatibleLong27.vhd: блок памяти, зашифрованный с помощью BitLocker (совместимый режим) с использованием операционной системы Windows 10 Enteprise с использованием максимально возможного пароля (27 символов)

В настоящее время BitCracker может оценивать пароли длиной 8 (минимальная длина пароля) и 27 символов (причины внедрения).

BitCracker не обеспечивает маскировку, механизм кэширования или создание интеллектуального словаря; поэтому вам необходимо предоставить свой собственный словарь ввода.

Выполнение скрипта

Здесь показано лучшая производительность реализаций BitCracker, протестированных на разных графических процессорах

| GPU Acronim | GPU | Arch | CC | # SM | Clock | CUDA |

|---|---|---|---|---|---|---|

| GFT | GeForce Titan | Kepler | 3.5 | 14 | 835 | 7.0 |

| GTK80 | Tesla K80 | Kepler | 3.5 | 13 | 875 | 7.5 |

| GFTX | GeForce Titan X | Maxwell | 5.2 | 24 | 1001 | 7.5 |

| GTP100 | Telsa P100 | Pascal | 6.1 | 56 | 1328 | 8.0 |

| AMDM | Radedon Malta | – | – | – | – | – |

Выполнение:

| Version | GPU | -t | -b | Passwords x kernel | Passwords/sec | Hash/sec |

|---|---|---|---|---|---|---|

| CUDA | GFT | 8 | 13 | 106.496 | 303 | 635 MH/s |

| CUDA | GTK80 | 8 | 14 | 114.688 | 370 | 775 MH/s |

| CUDA | GFTX | 8 | 24 | 106.608 | 933 | 1.957 MH/s |

| CUDA | GTP100 | 8 | 56 | 458.752 | 1.363 | 2.858 MH/s |

| OpenCL | AMDM | 32 | 64 | 524.288 | 241 | 505 MH/s |

| OpenCL | GFTX | 8 | 24 | 196.608 | 884 | 1.853 MH/s |

John The Ripper

Выпущена версия OpenCL в качестве плагина комплекта John The Ripper (bleeding jumbo):

Страница Wiki: http://openwall.info/wiki/john/OpenCL-BitLocker

Исходный код JtR: https://github.com/magnumripper/JohnTheRipper

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.