В этом уроке мы будем использовать Nmap на Kali Linux для сканирования и перечисления каталогов веб-серверов из популярных веб-приложений и серверов.

Для этой цели мы будем использовать скрипт Nmap http-enum.nse.

Первым шагом в тестировании на проникновение веб-приложений является сканирование каталогов веб-серверов для популярных веб-приложений, чтобы мы могли видеть, какие приложения были установлены на конкретном веб-сервере и какие каталоги доступны.

Во многих приложениях обнаружены уязвимости и стратегии атаки, которые могут быть использованы для получения доступа администратора или использования данных.

Используя этот скрипт Nmap, мы можем быстро получить обзор этих приложений с номерами версий, чтобы мы могли проверить базы данных уязвимостей на известные эксплойты.

Скрипт Nmap анализирует файл отпечатков и сканирует целевой веб-сервер на любые совпадения, а также возвращает конкретную версию веб-приложения.

В папке nselib/data есть файл под названием «http-fingerprints.lua».

Этот файл содержит все доступные отпечатки с описанием в заголовке для тех, кто заинтересован в том, что мы точно сканируем этим скриптом Nmap.

Текущая база данных отпечатков действительно огромна и постоянно обновляется.

Если вы хотите использовать базу данных Nikto с отпечатками вместо lua-файла, вы также можете проанализировать базу данных в формате Nikto, используя http-fingerprints.nikto-db-path.

Перечислить каталоги веб-серверов

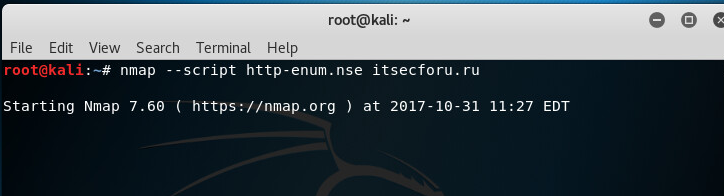

Теперь давайте перейдем в Kali Linux и попробуем перебрать каталоги вэб-сервера.

Используйте следующую команду для перечисления каталогов, используемых в популярных веб-приложениях:

# nmap --script http-enum.nse [host]

В зависимости от приложений, установленных на целевом узле, Nmap возвращает список этих приложений.