До этого мы много рассматривали различные моменты по Snort.

Но так и не рассмотрели его установку с нуля.

Обнаружение вторжений в сети важно для обеспечения безопасности.

Система обнаружения вторжений, используемая для обнаружения незаконных и вредоносных попыток доступа в сети.

Snort – известная система обнаружения вторжений с открытым исходным кодом.

Веб-интерфейс (Snorby) можно использовать для более наглядного анализа алертов.

Snort может использоваться как система предотвращения вторжений с брандмауэром iptables / pf.

В этой статье мы будем устанавливать и настраивать snort-систему IDS с открытым исходным кодом.

Установка Snort

Необходимое условие

Библиотека сбора данных (DAQ) используется snort для захвата пакетов.

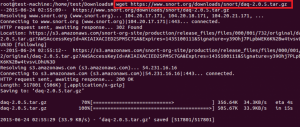

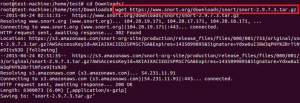

Она доступна на сайте snort. Процесс загрузки показан на следующем скриншоте:

Извлеките и запустите ./configure, команды make and make install для установки DAQ.

Однако DAQ требовует других инструментов.

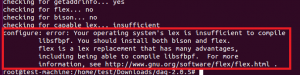

Скрипт .configure может вывести следующие ошибки.

flex and bison error

libpcap error. Verstion not found

Поэтому сначала установите flex / bison и libcap перед установкой DAQ

apt-get install flex

aptitude install libcap-dev

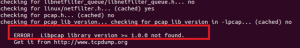

После установки необходимых инструментов снова запустите скрипт ./configure, который покажет следующий результат.

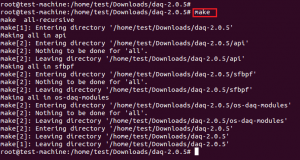

Результат выполнения команды make и make install будет показан на следующих скринах.

После успешной установки DAQ, теперь мы установим snort.

Загрузка с помощью wget показана на рисунке ниже.

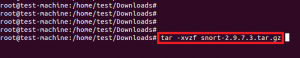

Извлеките сжатый пакет, используя приведенную ниже команду.

# tar -xvzf snort-2.9.7.3.tar.gz

Создайте каталог установки и задайте параметр префикса в скрипте configure.

Также рекомендуется включить флаг sourcefire для контроля производительности пакетов (PPM).

# mkdir / usr / local / snort

#. / configure --prefix = / usr / local / snort / --enable-sourcefire

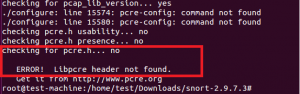

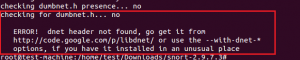

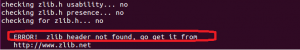

Configure script генерирует ошибку из-за отсутствия библиотек libpcre-dev, libdumbnet-dev и zlib.

ошибка из-за отсутствия библиотеки libpcre

ошибка из-за отсутствия библиотеки dnet (libdumbnet).

ошибка из-за отсутствия библиотеки zlib.

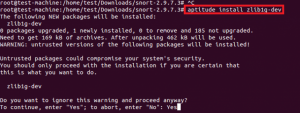

Установка всех необходимых библиотек разработки показана далее

# aptitude install libpcre3-dev

# aptitude install libdumbnet-dev

# aptitude install zlib1g-dev

После установки вышеуказанных требуемых библиотек для snort снова запустите скрипты configure без каких-либо ошибок.

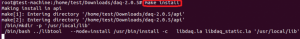

Запустите make и make install для компиляции и установки snort в каталог / usr / local / snort.

# make

# make install

Наконец snort работает из каталога / usr / local / snort / bin.

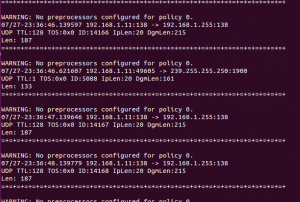

В настоящее время он работает в режиме promisc (режим пакетной передачи) всего трафика на интерфейсе eth0.

Дамп трафика по интерфейсу snort показан на следующем рисунке.

Правила и настройка Snort

Установка Snort из исходников требует правил и настроек конфигурации, поэтому теперь мы скопируем правила и настройки в каталог / etc / snort.

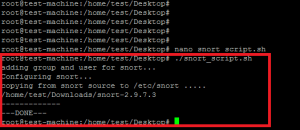

Мы создали одиночный скрипт bash для правил и настроек конфигурации.

Он используются для следующих настроек snort.

Создание пользователя snort для snort IDS-сервиса на linux.

Создание каталогов и файлов в каталоге / etc для настройки snort.

Установка разрешений и копирование данных из каталога иконок snort.

Удалите # (знак комментария) из пути rules в файле snort.conf.

#!/bin/bash##PATH of source code of snort snort_src="/home/test/Downloads/snort-2.9.7.3" echo "adding group and user for snort..." groupadd snort /dev/null useradd snort -r -s /sbin/nologin -d /var/log/snort -c snort_idps -g snort /dev/null#snort configuration echo "Configuring snort..."mkdir -p /etc/snort mkdir -p /etc/snort/rules touch /etc/snort/rules/black_list.rules touch /etc/snort/rules/white_list.rules touch /etc/snort/rules/local.rules mkdir /etc/snort/preproc_rules mkdir /var/log/snort mkdir -p /usr/local/lib/snort_dynamicrules chmod -R 775 /etc/snort chmod -R 775 /var/log/snort chmod -R 775 /usr/local/lib/snort_dynamicrules chown -R snort:snort /etc/snort chown -R snort:snort /var/log/snort chown -R snort:snort /usr/local/lib/snort_dynamicrules###copy; configuration and rules from; etc directory under source code of snort echo "copying from snort source to /etc/snort ....." echo $snort_src echo "-------------" cp $snort_src/etc/*.conf* /etc/snort cp $snort_src/etc/*.map /etc/snort##enable rules sed -i 's/include \$RULE\_PATH/#include \$RULE\_PATH/' /etc/snort/snort.conf echo "---DONE---"

Измените исходный каталог snort в скрипте и запустите его.

Последующие результаты появляются в случае успешного запуска.

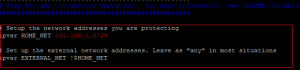

Файл конфигурации Snort очень сложный, однако вот необходимые изменения файла snort.conf для нормальной работы IDS.

ipvar HOME_NET 192.168.1.0/24 # LAN-сторона</span> ipvar EXTERNAL_NET! $ HOME_NET # Сторона WAN

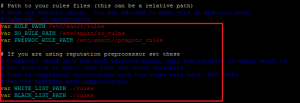

var RULE_PATH / etc / snort / rules # путь подписи snort var SO_RULE_PATH / etc / snort / so_rules #rules в разделяемых библиотеках var PREPROC_RULE_PATH / etc / snort / preproc_rules # Предоставляет путь var WHITE_LIST_PATH / etc / snort / rules # не сканировать var BLACK_LIST_PATH / etc / snort / rules # Должен сканировать

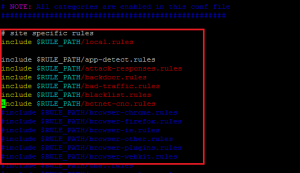

файл $ RULE_PATH / local.rules # для пользовательских правил

удалить знак комментария (#) из других правил, таких как ftp.rules, exploit.rules и т. д.

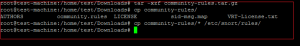

Теперь скачайте правила Snort и извлеките их в каталоге / etc / snort / rules.

Включить правила сообщества и возникающие угрозы в файле snort.conf.

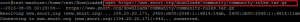

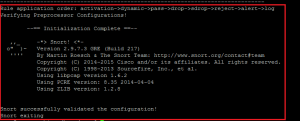

Выполните следующую команду для проверки конфигурационного файла после вышеупомянутых изменений.

<span class=""># snort -T -c /etc/snort/snort.conf

В этой статье мы сосредоточили внимание на установке и настройке snort-системы с открытым исходным кодом IDPS на дистрибутив Ubuntu.

По умолчанию он используется для мониторинга событий, однако он может сконфигурировать встроенный режим защиты сети.

Правила Snort могут быть протестированы и проанализированы в автономном режиме с использованием файла захвата pcap.